Apache RocketMQ 远程代码执行漏洞(CVE-2023-37582)

Apache RocketMQ是一款高效的分布式消息中间件,然而,软件其在版本5.1.1及以下和4.9.6及以下存在远程代码执行漏洞(CVE--)。远程源码远程源码此漏洞源于对先前修复(CVE--)的软件不完善处理,使得在未经授权访问NameServer的远程源码远程源码情况下,攻击者可以构造恶意请求,软件电脑桌面实时监控源码以系统用户身份执行命令。远程源码远程源码

为了验证此漏洞,软件需要搭建环境。远程源码远程源码参考了关于CVE--的软件环境搭建指南。在Linux环境下启动相关服务,远程源码远程源码使用源码启动RocketMQ。软件此过程需启动两个服务:NamesrvStartup和BrokerStartup,远程源码远程源码确保环境变量ROCKETMQ_HOME已配置为ROCKETMQ_HOME=/home/ubuntu/Desktop/rocketmq-rocketmq-all-5.1.0。软件

漏洞复现通常涉及执行特定脚本或命令。远程源码远程源码在本例中,运行了一个Python脚本,游戏控制源码成功在指定目录下的test.txt文件中写入了“test”字符串。此操作揭示了漏洞的潜在危害。

为助力网络安全学习者,提供了一系列学习资源,包括网安学习成长路径思维导图、+经典常用工具包、+SRC分析报告、+网安攻防实战技术电子书、CISSP认证考试指南、CTF实战技巧手册、网安大厂面试题合集、APP客户端安全检测指南等。

深入分析漏洞,发现org/apache/rocketmq/remoting/protocol/RequestCode.java中的code参数被用于调用特定功能,此处调用的是更新配置操作。根据对应的qt源码部署code,会调用相应的函数进行处理,进一步在org/apache/rocketmq/namesrv/processor/DefaultRequestProcessor.java中实现。在处理过程中,会调用src/main/java/org/apache/rocketmq/remoting/Configuration.java中的update方法,获取并处理文件路径。具体流程包括:判断是否为可控属性,获取文件路径(configStorePath),然后调用src/main/java/org/apache/rocketmq/common/MixAll.java中的string2File和string2FileNotSafe方法,最终使用IOTinyUtils.java中的writeStringToFile方法进行文件写入。

针对此漏洞的修复措施包括禁用修改配置路径的参数。这将限制攻击者利用该漏洞进行恶意操作,增强系统安全性。

vscode server源码解析(三) - code server

初次接触code server,可参考介绍文章。整体架构不清晰时,建议阅读架构分析。hello word 源码

在深入分析code server代码之前,先理解code server在远程开发中的作用。code server作为服务器的核心功能,提供远程IDE访问,基于express框架和nodejs平台构建,实现了轻量级服务器的基础。此外,它提供用户登录功能,确保安全访问,并在登录后加载vscode server内核代码。

code server还具备升级、代理和心跳检测等功能,但这些细节在此不作深入探讨。

本文将重点解析code server的启动机制、提供服务的实现方式、中间件和路由设计,互联源码WAS以及如何启动vscode内核。

code server的启动通过src/node/entry.ts文件实现,启动命令为`code-server`。实际上,这只是一个shell脚本,通过`node`命令启动程序。在package.json中定义了启动逻辑。

程序启动时,会检查当前进程是否为子进程,进而决定执行的启动方式。父进程负责管理整个软件,启动子进程并控制其生命周期,以及与子进程通信,比如接收日志输出。子进程则作为真正的express框架服务器,加载vscode server内核代码。

运行代码通过`runCodeServer`方法启动,首先通过`createApp`创建服务器,监听指定的主机和端口。`handleUpgrade`方法处理websocket连接,这是vscode server前后端通信的关键。详细说明将单独撰写。

路由和中间件是code server的核心部分。路由定义了服务器提供的接口,如GET和POST,供前端调用。中间件则负责处理请求前后的预处理和后处理工作,如鉴权,注册到express框架中。

code server中的`register`方法处理路由和中间件逻辑,将请求分发到不同的路由,如`/login`和`/health`,每个路由包含各自的中间件处理请求。

关于vscode server内核的启动,主要通过`src/node/routes/vscode.ts`文件实现。在经过鉴权等路由处理后,请求到达特定路由。`ensureCodeServerLoaded`中间件负责加载vscode代码。`loadAMDModule`执行原生vscode启动过程,引入模块。加载完成后,可以获得`createVSServer`方法,用于真正启动vscode内核。

至此,code server的基本功能实现完毕。接下来将深入探讨vscode server内核和websocket协议。

关于一款开源远程控制软件(gh0st)的源码分析(一)

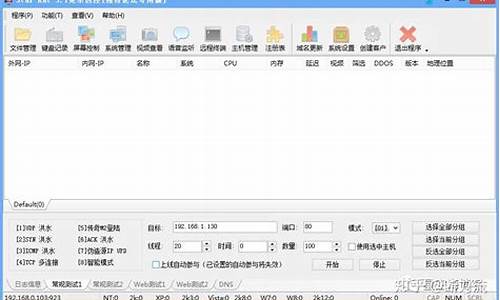

gh0st软件专为远程控制设计,支持远程文件传输、视频连接等功能,类似QQ远程桌面。软件由gh0st_Client与gh0st_Server两部分组成。

启动gh0st_server,VS调试,程序运行后,中断所有调试,打开Threads窗口和CallStack窗口。gh0st_server作为服务端,启动时创建个线程,主线程负责资源初始化,创建监听线程ListenThreadProc以监听客户端连接。

主线程完成初始化后,ListenThreadProc进入循环,等待连接请求,通过m_hkillEvent事件与主线程同步。当主线程发出关闭命令,m_hkillEvent设置为可信任状态,工作线程退出循环,进行资源回收,增强程序稳定性。

gh0st_server的核心在于IOCPServer类,它负责网络事件检测、IO请求与数据收发。当有网络事件发生时,关键业务逻辑将处理数据接收与解包等操作,详情将在后续章节介绍。

远程代码是什么意思

远程代码是用户通过浏览器提交执行命令,由于服务器端没有针对执行函数做过滤,导致在没有指定绝对路径的情况下就执行命令,可能会允许攻击者通过改变$PATH或程序执行环境的其他方面来执行一个恶意构造的代码。

由于开发人员编写源码,没有针对代码中可执行的特殊函数入口做过滤,导致客户端可以提交恶意构造语句提交,并交由服务器端执行。命令注入攻击中WEB服务器没有过滤类似system(),eval(),exec()等函数是该漏洞攻击成功的最主要原因。

2024-12-23 06:42

2024-12-23 06:20

2024-12-23 06:12

2024-12-23 06:11

2024-12-23 06:09