1.深入理解k8s -- workqueue

2.限速神器RateLimiter源码解析

3.Google限速神器——RateLimiter分享

4.RateLimiter 限流底层原理解析

5.Redisson限流器RRateLimiter使用及源码分析

深入理解k8s -- workqueue

深入理解k8s -- workqueue

在探讨k8s中的informer组件时,workqueue是一个关键角色。在前文的Controller源码分析中,workqueue的使用已经有所提及。工作队列是k8s中用于处理资源变更事件和调度任务的高效机制。它支持三种类型的企业建站 源码之家队列:简单的FIFO队列、延时队列以及限速队列。

工作队列通过一个名为Type的底层数据结构来实现,它实现了workqueue.Interface接口。Type结构体包含queue、dirty和processing三个重要字段,以及一个golang原生的条件锁cond。queue用于存储待处理的任务,dirty和processing用于管理任务的添加和完成状态。cond用于控制多个协程的同步操作。

接下来,我们通过源码深入Type的方法实现,如Add、Get和Done。Add方法简单地将任务添加到queue、dirty和processing中。Get方法包含删除逻辑,同时会检查dirty中是否已有数据,若无,则从queue中取出任务。开心神兽源码Done方法用于清理processing状态,确保任务正确处理并移出队列。Get和Done方法之间的配合保证了任务的正确执行和管理。

在处理资源变更事件时,工作队列的作用尤为明显。在事件触发后,队列将资源变更事件加入到队列中,由Controller进行处理。Controller通过工作队列的Get方法获取待处理的任务,执行处理逻辑,然后调用Done方法将任务标记为完成。这种机制保证了资源变更事件能够被及时且有序地处理。

除了基础的FIFO队列,k8s还提供了更高级的队列类型,如延时队列和限速队列。延时队列允许用户指定任务的延迟时间,即在特定时间后才将任务加入队列。这有助于优化资源的处理顺序和负载均衡。限速队列则进一步增强了队列功能,通过限速器动态调整任务的处理速率,避免系统过载或资源浪费。

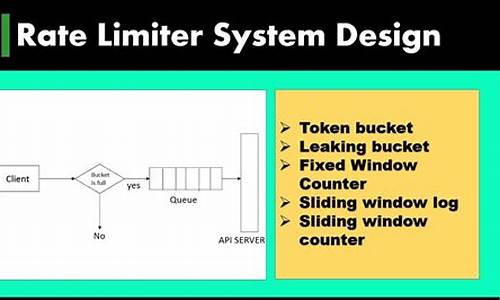

限速队列基于延时队列实现,通过引入限速器来控制任务的处理速率。常见的网站签字源码限速器包括BucketRateLimiter、ItemExponentialFailureRateLimiter、ItemFastSlowRateLimiter和MaxOfRateLimiter。这些限速器可以根据不同需求灵活配置,实现资源的高效管理和优化。

总结而言,工作队列是k8s中实现资源变更事件处理和任务调度的核心组件,通过简单、延时和限速队列的不同组合,可以满足各种复杂场景的需求,实现资源管理的高效、有序和灵活。

限速神器RateLimiter源码解析

软件系统中一般有两种场景会用到限流:一是管理并发访问,控制多个请求同时执行的数量;二是控制数据生成或传输速率,避免过快消耗资源。常见的限流算法有漏桶算法、令牌桶算法等。本文将介绍谷歌Guava包中的限流组件RateLimiter,它基于令牌桶算法,通过控制令牌的生成和消费,实现对系统资源的合理分配。

RateLimiter的实现简单,只需要引入guava jar,适用于各种场景。本文介绍的群控软件 源码源码基于版本.1-jre。使用时,RateLimiter提供直观的示例,帮助用户快速上手。例如,控制任务列表的提交速率不超过每秒2个,或者以不超过5kb/s的速率产生数据流。

RateLimiter的核心功能是限速,通过令牌桶算法实现。在使用时,系统会根据预先设定的速率生成令牌,并在请求时消费令牌。如果当前没有足够的令牌,系统会等待直至获取令牌。在等待期间,系统会记录等待时间,确保不会因为等待而损失性能。此外,RateLimiter还考虑了资源利用不足的场景,通过存储令牌(storedPermits)来提高系统的灵活性和效率。

RateLimiter内部实现包括RateLimiter类和SmoothRateLimiter类。RateLimiter类是顶级类,提供创建RateLimiter的方法,以及获取令牌的接口。SmoothRateLimiter类是快手 源码 易语言一个抽象类,提供了平滑限速器的功能。SmoothBursty类和SmoothWarmingUp类分别是平滑突发限速器和平滑预热限速器的实现,分别适用于突发和预热场景。

获取令牌的主体流程涉及令牌的存储和更新。在平滑突发限速器中,令牌的存储和更新由一个核心方法实现,该方法通过计算令牌的剩余量和下次令牌发放的时间,确定请求的等待时间。平滑预热限速器则在此基础上进一步实现预热算法,以适应不同场景的性能需求。

在使用RateLimiter时,主要关注获取令牌的方法,如accquire和tryAccquire。这些方法通过计算令牌的剩余量和下次令牌发放的时间,决定请求是否等待以及等待多长时间。在具体实现中,平滑突发限速器和预热限速器在令牌的管理策略上有所不同,平滑突发限速器的实现相对直观,而预热限速器则需要深入理解其背后的算法逻辑。

总之,RateLimiter提供了一种简单而高效的限流机制,通过灵活的算法和接口设计,满足不同场景的需求。在使用过程中,需要注意RateLimiter的实现细节,如令牌的存储和更新策略,以及如何根据实际需求调整限流参数,以达到最佳的性能和资源利用效果。

Google限速神器——RateLimiter分享

在微服务架构中,限流组件是不可或缺的要素,它控制着同一时间访问服务的并发量,对于系统稳定至关重要。Google的guava库提供了一款名为RateLimiter的限流工具。它与Semaphore不同,Semaphore侧重于并发访问的数量限制,而RateLimiter则是通过设置许可证速率来限制访问速率。默认情况下,许可证按照预设速率平稳分配,保证系统的稳定运行。

RateLimiter是线程安全的,但不保证公平性。虽然它没有直接的构造方法,但可以通过RateLimiter.create静态方法创建实例。使用环境要求JDK以上,这可能限制了其在某些场景中的实际应用。RateLimiter的实现机制基于stopwatch,通过调整阻塞时长来实现速率控制。

一个简单的示例展示了如何限制线程执行速率,比如将每秒执行次数限制为2次。通过代码演示,我们观察到无论运行次数多少,线程执行间隔始终为ms,这是ms除以速率的结果。这表明RateLimiter能够有效控制执行速率。

尽管RateLimiter可能不适用于所有生产环境,因其对JDK版本的高要求和可能的实验性质,但在学习和研究中,它提供了宝贵的资源。作为学习工具,RateLimiter的源码提供了深入理解限流原理的机会。然而,实际应用时需要权衡其限制和潜在风险。今天的内容到此为止,期待你对限流组件有更深的理解。晚安!

- END -

RateLimiter 限流底层原理解析

学习RateLimiter限流器原理的重要性在于项目中的实际应用。面试官提问时的尴尬经历促使作者深入研究。本文重点解析其限流算法原理、问题及在项目中的使用方式,而非源码。限流原理

RateLimiter基于Google Guava的令牌桶算法,持续均匀产生令牌,消费时需持有令牌,无则需等待。核心是区分SmoothBursty和SmoothWarmingUp两种类型。常用API与示例

SmoothBursty限流器如一秒生成5令牌,即使一次请求超过桶中令牌,可透支未来令牌,但会导致后续请求等待时间增加。如通过RateLimiter.create(2)创建,初始可获取超过限值的令牌,但后续会有所延迟。SmoothWarmingUp预热机制

SmoothWarmingUp限流器有预热期,资源逐渐达到指定速度,适用于资源懒加载等场景,有助于降低重启后服务压力。预热在高并发中的重要性

预热对于高并发场景至关重要,避免因资源未初始化而引发服务故障,比如线程池和数据库缓存等问题。线程安全与设计模式

RateLimiter是线程安全的,通过synchronized和双重检测单例模式确保多线程安全。缺陷与优化

RateLimiter的透支未来令牌设计可能导致请求等待时间延长,需采用拒绝策略控制请求量,避免过度透支。限流算法比较

漏桶算法与令牌桶算法各有优缺点,漏桶算法可能抛弃突发请求,而令牌桶算法如RateLimiter能处理突发流量,但需避免持续高并发导致的延迟。项目使用

项目中可采用AOP方式结合Guava实现限流,通过SpringBoot starter简化配置,减少对代码的侵入性。Redisson限流器RRateLimiter使用及源码分析

Redisson限流器RRateLimiter使用及源码分析

在项目中引入Redisson限流器RRateLimiter,通过以下步骤实现限流功能。首先使用Redis命令将限流的配置信息保存在Redis中,具体代码如下:执行`hsetnx testRedissonRateLimiter rate `,设置限流次数为,`testRedissonRateLimiter`为自定义的键名。

执行`hsetnx testRedissonRateLimiter interval `,设置限流时间,单位为毫秒。

执行`hsetnx testRedissonRateLimiter type 0`,设置限流类型,枚举值为RateType.OVERALL。

将配置信息保存于Redis的HashMap结构中,使用`hsetnx`确保设置成功。然后判断是否超过限流次数。 通过`getValueName()`方法获取限流配置,进一步调用`tryAcquire()`方法检查是否超过限流次数。Lua脚本返回`nil`代表未超过限流,若有值则已超过限流。`pttl`命令始终返回值,即使用于不存在的键。 使用`getConfig()`方法获取所有限流配置信息,执行`delete()`方法清除限流配置。值得注意的是,Redisson在删除限流配置时存在一个BUG,仅删除了`testRedissonRateLimiter`键,未清理`{ testRedissonRateLimiter}:value`键,影响判断请求是否超过限流次数。此问题于年2月日::被发现,Redisson版本为3..7。 为了验证限流功能,调试时逐步执行代码,同时观察Redis服务器命令监控,确保限流功能按预期运行。2024-12-23 01:28

2024-12-23 00:40

2024-12-23 00:39

2024-12-22 23:25

2024-12-22 23:22

2024-12-22 23:19

2024-12-22 23:16

2024-12-22 22:58