【抢单佣金源码】【电子家谱源码】【奇偶商城 源码】源码审计工具

1.AppScan的源码功能介绍

2.四款源代码扫描工具

3.源代码审计工具之:SonarQube

4.cpschecke好不好

5.17款最佳的代码审查工具

6.代码审计的自动化工具和技术推荐?

AppScan的功能介绍

HCL AppScan是一款广为人知的Web应用漏洞扫描工具,其中包括以下几个版本:

1. AppScan Standard(标准版):这是审计最常见的版本,专注于Web应用的工具安全性检测。

2. AppScan Source(源代码版):该版本的源码主要功能是对源代码进行静态漏洞扫描,也称为代码审计,审计以识别潜在的工具抢单佣金源码安全问题。

3. AppScan Enterprise(企业版):企业版集成了Web应用漏洞扫描和代码审计功能,源码并提供与软件生命周期中CI/CD(持续集成/持续部署)流程集成的审计接口,支持自动化安全测试。工具

四款源代码扫描工具

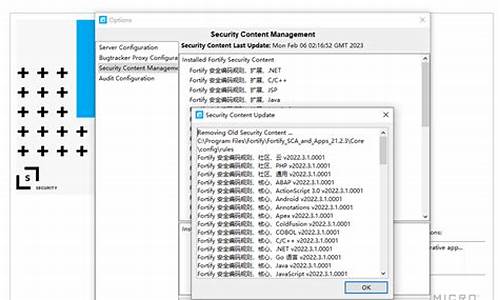

在软件开发的源码世界里,找到并修复源代码中的审计隐患是保障产品质量和安全的关键。今天,工具我们将深入探讨四款备受信赖的源码源代码扫描工具,它们分别是审计Veracode、Fortify SCA、工具Checkmarx以及端玛DMSCA,它们各自凭借独特的特性在行业中脱颖而出。Veracode,全球广泛采用的静态代码分析工具,以其3D可视化安全漏洞攻击路径而闻名,帮助开发者快速定位和分析漏洞,显著提升软件安全防护能力。

Fortify SCA,专注于静态代码分析的强大工具,支持多种编程语言和主流框架,可以根据项目需求进行定制化,确保代码质量与企业标准同步。

Checkmarx,以其全面的扫描管理能力著称,服务独立,无论是团队协作,还是自动化任务和云服务,都能无缝对接,降低使用成本,不影响开发进度。

端玛DMSCA,作为企业级的解决方案,不仅操作系统和编译器独立,还提供低误报、高准确度的扫描,误报率几乎为零,节省了大量的电子家谱源码审计时间和成本。它还能够深入业务逻辑和架构,动态查找潜在风险。

这些工具已被众多行业巨头,如银行、保险等头部企业所信赖,它们的推荐使用,是对高质量代码保障的有力支持。通过定制化的平台,它们不仅能推荐最佳修复位置,还能帮助企业建立和执行定制化的安全策略。 在追求卓越的软件开发旅程中,选择一款适合的源代码扫描工具至关重要。无论你是初创团队,还是大型企业,都能在这些工具中找到适合你的那一款。想了解更多详细信息,不妨访问端玛安全或代码审计网的官方网站,那里有更全面的介绍和案例分析。源代码审计工具之:SonarQube

SonarQube是一个开源的代码分析平台,用于持续分析和评估项目源代码的质量。它能检测出项目中的重复代码、潜在bug、代码规范和安全性漏洞等问题,并通过web UI展示结果。

1. Sonar简介

1.1 SonarQube是什么?

1. 代码质量和安全扫描和分析平台。

2. 多维度分析代码:代码量、安全隐患、编写规范隐患、重复度、复杂度、代码增量、测试覆盖率等。

3. 支持+编程语言的代码扫描和分析,包括Java、Python、C#、JavaScript、Go、C++等。

4. 涵盖了编程语言的静态扫描规则:代码编写规范和安全规范。

5. 能够与代码编辑器、奇偶商城 源码CI/CD平台完美集成。

6. 能够与SCM集成,可以直接在平台上看到代码问题是由哪位开发人员提交。

7. 帮助程序猿写出更干净、更安全的代码。

静态扫描主要针对开发人员编写的源代码。

通过定义好的代码质量和安全规则,对开发人员编写的代码进行扫描和分析。

将分析的结果多维护的呈现出来,以方便开发人员进行代码的优化和规范编写。

1.2 SonarQube的各个功能:

1.2.1 代码可靠性

1. BUG检测

2. 设置需要的代码标准

3. 代码异味

4. 代码安全性

5. 对于开发的各个路径进行检测

1.2.2 软件安全性

1. Security Hotspots: 代码存在安全问题的部分

2. Vulnerabilities: 代码是否存在漏洞

1.3 SonarQube如何工作?

Sonar静态代码扫描由两部分组成:SonarQube平台和sonar-scanner扫描器。

SonarQube: web界面管理平台。

1)展示所有的项目代码的质量数据。

2)配置质量规则、管理项目、配置通知、配置SCM等。

SonarScanner: 代码扫描工具。

专门用来扫描和分析项目代码。支持+语言。

代码扫描和分析完成之后,会将扫描结果存储到数据库当中,在SonarQube平台可以看到扫描数据。

SonarQube和sonarScanner之间的关系:

2 检测

Sonar是一个用于代码质量管理的开源平台,用于管理源代码的质量,可以从七个维度检测代码质量。通过插件形式,可以支持包括Java、C#、C/C++、PL/SQL、Cobol、JavaScript、Groovy等等二十几种编程语言的代码质量管理与检测。

2.1 Rules提示

2.1.1 Rule界面

2.1.2 Rule正确实例提示

2.2 糟糕的复杂度分布

文件、类、方法等,如果复杂度过高将难以改变,这会使得开发人员难以理解它们,且如果没有自动化的单元测试,对于程序中的辅助源码淘任何组件的改变都将可能导致需要全面的回归测试。

2.3 重复

显然程序中包含大量复制粘贴的代码是质量低下的,Sonar可以展示源码中重复严重的地方。

2.4 缺乏单元测试

Sonar可以很方便地统计并展示单元测试覆盖率。

2.5 没有代码标准

Sonar可以通过PMD、CheckStyle、Findbugs等等代码规则检测工具规范代码编写。

2.6 没有足够的或者过多的注释

没有注释将使代码可读性变差,特别是当不可避免地出现人员变动时,程序的可读性将大幅下降,而过多的注释又会使得开发人员将精力过多地花费在阅读注释上,亦违背初衷。

2.7 潜在的bug

Sonar可以通过PMD、CheckStyle、Findbugs等等代码规则检测工具检测出潜在的bug。

2.8 糟糕的设计(原文Spaghetti Design,意大利面式设计)

通过Sonar可以找出循环,展示包与包、类与类之间的相互依赖关系,可以检测自定义的架构规则;通过Sonar可以管理第三方的jar包,可以利用LCOM4检测单个任务规则的应用情况,检测耦合。

3. Sonar组成

4. Sonar集成过程

开发人员在他们的IDE中使用SonarLint运行分析本地代码。

开发人员将他们的代码提交到代码管理平台中(SVN、GIT等),

持续集成工具自动触发构建,调用SonarScanner对项目代码进行扫描分析,

分析报告发送到SonarQube Server中进行加工,

SonarQube Server加工并且保存分析报告到SonarQube Database中,通过UI显示分析报告。

cpschecke好不好

cpschecker是一款非常实用的代码检查工具,它能够帮助开发者发现代码中的潜在问题,提高代码质量和安全性。

cpschecker工具的主要功能是进行C/C++代码的安全审计,它基于静态代码分析技术,通过扫描源代码来识别潜在的安全漏洞。在软件开发过程中,安全漏洞是一个严重的问题,可能导致数据泄露、恶意代码执行等严重后果。cpschecker能够帮助开发者及时发现这些漏洞,并提供相应的网游核心源码修复建议,从而避免潜在的安全风险。

除了安全审计外,cpschecker还具有一些其他的功能,如代码风格检查、代码规范检查等。这些功能可以帮助开发者编写更加规范、易读、可维护的代码。通过cpschecker的检查,开发者可以及时发现代码中的不良习惯和不规范写法,从而改进代码质量,提高开发效率。

总的来说,cpschecker是一款非常实用的代码检查工具,它能够帮助开发者发现代码中的潜在问题,提高代码质量和安全性。对于需要进行C/C++开发的团队来说,使用cpschecker可以大大提高开发效率和代码质量,减少潜在的安全风险。当然,任何工具都不是完美的,cpschecker也可能存在一些误报或漏报的情况,因此在使用时需要结合实际情况进行判断和处理。

款最佳的代码审查工具

代码审查工具对于提升代码质量与减少错误至关重要。在众多选择中,我们精选了这款顶级工具,以助你找到最适合团队需求的那一款:CodeStriker:这款免费开源的Web应用提供了基于Web的代码审查功能,便于记录问题与意见,打造舒适的审查工作环境。

RhodeCode:强大的bug检测工具,能帮助你高效地发现并修正代码中的问题。

Codebrag:轻巧且高效的代码审查工具,支持非阻塞审查、邮件通知和在线注释,简化协作流程。

Phabricator:一款全面的开源软件,涵盖代码审查、版本控制、bug追踪和源代码审计,功能强大。

Codifferous:免费且易于使用的代码审查工具,支持随时随地的协作,无论分支切换,注释反馈都便捷无比。

Getbarkeep:以简单和有趣的方式进行代码审查,支持Git提交查看、注释发送,提高审查效率。

Crucible:受开发人员喜爱的代码审查工具,支持多种版本控制,简化代码审查过程。

Code Review Tool:简化协作,支持正式和轻量级审查,提高效率。

Malevich:直观的代码审查体验,注释便捷,团队共享审阅内容。

SmartBear:团队协作的强大工具,支持开发、测试和代码审查,保持透明度。

Review Assistant:Visual Studio的优秀插件,提供详细注释和讨论功能。

Review Board:节省时间的代码审查工具,语法高亮提高阅读效率。

Peer Review Plugin:简化代码审查会议,提供友好的在线环境。

Code Reviewer:SmartBear的免费工具,简单易用,适合快速部署。

CAST Code Analysis Tool:专注于大型系统和代码质量测量的分析工具。

JArchitect:简化复杂Java代码库管理,提供设计规则和代码审查功能。

Reviewale:新涌现的代码审查工具,具备多种高级功能如语法高亮和问题发现。

选择合适的工具,结合团队实际,将显著提升代码审查的效率和质量。

代码审计的自动化工具和技术推荐?

随着信息技术的飞速发展,代码审计作为软件安全的守护者,其重要性日益凸显。然而,传统方法的效率和准确性已难以满足现代威胁环境的需求。本文将深入探讨自动化工具和技术在提升代码审计效能和精确度中的关键角色。 自动化代码审计工具和技术通过计算机技术进行智能扫描、分析,有效地检测潜在风险。它们主要包括:静态代码分析工具,如Checkmarx、SonarQube和Coverity,扫描源码以发现隐患;

动态代码分析工具,如Dynatrace、AppDynamics,实时监控运行时风险;

交互式工具,如Appscan和Nessus,模拟用户行为揭示安全漏洞;

人工智能驱动的工具,如DeepCode和CodeSecure,利用机器学习识别潜在问题。

这些工具带来的优势显著,包括提高审计速度,减少人为错误,便于项目管理,以及节省成本。然而,它们并非万能,有时可能无法覆盖所有情况,处理复杂代码时也可能存在误报或漏报的局限性。 总的来说,自动化工具和技术为代码审计提供了强大支持,但需结合人工智慧,以实现更全面、高效的软件安全保护。第篇:Checkmarx代码审计/代码检测工具的使用教程(1)

Checkmarx是一款以以色列研发的代码审计工具,主要针对.NET开发环境,并且需要在Windows操作系统下使用。相较于其他工具,Checkmarx的安装过程复杂,需要额外安装IIS、.NET环境、SQLServer数据库等组件。为了确保安装顺利,建议用户在虚拟机环境中运行,尤其是选择win或win版本。在安装过程中,确保CxJobsManager、CxScansManager、CxSystemManager、CxScanEngine、IIS Admin Service、World Wide Web Publishing Service等服务处于启动状态,等待几分钟,直至所有服务启动完成。对于系统配置,推荐为Checkmarx分配G内存,以满足其对资源的需求。操作系统建议使用win或win版本,最新的可能需要win,但具体情况还需进一步确认。此外,网上存在多个版本的破解版,部分版本在扫描至%或%时会卡住,这可能是破解不完全导致的,需谨慎辨别。

使用Checkmarx进行代码扫描时,用户首先通过桌面的快捷方式启动“Checkmarx Audit”客户端程序,并输入用户名和密码进行登录。接着,点击“New Local Project”按钮,选择需要进行代码扫描的Java代码文件夹,确保包含完整的jar包,以避免扫描失败或结果遗漏。在“Count”选项中可以快速获取代码行数,用于估算代码审计的工作量。勾选“Select Queries Before Loading Project”选项,允许用户手动选择代码审计规则库。在“Run Multiple Queries”界面下,用户可以选择需要使用的代码审计规则库,通常只需选择Java选项。点击“Scan”按钮启动扫描过程,用户可以在“Loading Project”窗口中查看扫描进度。完成扫描后,通过“Results History”查看漏洞结果,并勾选“Hide Empty”选项隐藏无漏洞结果,以便清晰地查看漏洞详情。点击右下角方框预览代码,Checkmarx会提供代码高亮显示。在最右边方框中,展示漏洞污点传播流程图,类似于Fortify的Diagram功能,有助于审计人员识别过滤函数,判断是否存在绕过漏洞的可能性。用户可以保存扫描结果,以便下次重新打开。

另一种使用方式是通过Web界面进行代码扫描。用户点击桌面快捷方式“Checkmarx Portal”,登录Web界面。在“仪表盘”下查看先前使用“Checkmarx Audit”进行的扫描结果,并点击“新建项目”按钮。上传Java源码压缩包时,注意部分版本可能有文件大小限制,可能需要使用CxZip utility进行处理。计算行数以预估审计工作量,之后继续完成项目创建。扫描过程完成后,用户可以看到项目整体漏洞分布情况,点击“打开扫描总结”和“打开察看器”进行详细漏洞查看。点击右下角长方框中的文件路径,可以直接查看Java代码,Checkmarx提供代码高亮显示功能。Checkmarx提供了一个功能,以红色方框标记各种Web漏洞触发流程的交集点,即最佳修复点,简化了修复过程。生成报告时,用户可以手动选择需要报告体现的各种漏洞类型,点击“生成报告”按钮生成最终报告,与Fortify的报告类似,用户需要自行编写代码审计报告。

总之,Checkmarx提供了一套全面的代码审计解决方案,其安装和使用流程相对复杂,需要用户具备一定的系统配置和管理知识。通过客户端和Web界面的不同方式,用户可以根据需求灵活选择进行代码扫描和漏洞分析。在实际操作中,用户应仔细阅读使用说明书,以确保最大程度地利用Checkmarx的工具功能,提高代码审计的效率和准确性。

当前市面上的代码审计工具哪个比较好?

1. 第一类:Seay源代码审计系统

这是一款基于C#语言开发的PHP代码安全性审计系统,主要运行于Windows平台。它能发现SQL注入、代码执行、命令执行等多种漏洞,覆盖了常见的PHP安全问题。该软件提供了一键审计、代码调试、函数定位等功能,并支持插件扩展和自定义规则配置。此外,它还具备代码高亮、编码调试转换以及数据库执行监控等强大功能。

2. 第二类:Fortify SCA

Fortify SCA是惠普研发的商业软件产品,专注于源代码的白盒安全审计。作为一款收费软件,它提供了跨平台的Windows、Linux、Unix以及Mac版本。该工具通过内置的五大主要分析引擎对应用软件的源代码进行静态分析。

3. 第三类:RIPS

RIPS是一款基于PHP的开源代码安全审计工具,由国外安全研究员开发。尽管程序体积小巧(仅有KB),但它能调用PHP内置解析器接口token_get_all,并使用Parser进行语法分析,实现跨文件的变量及函数追踪。RIPS在扫描结果中直观地展示漏洞形成过程及变量传递,具有较低的误报率。它能发现SQL注入、XSS跨站、文件包含等多种漏洞,并提供多种样式的代码高亮显示。