1.Linux内核源码分析:Linux内核版本号和源码目录结构

2..arch是源码什么文件

3.开源代码交叉编译操作流程

4.Hikari源码分析 - AntiDebug

Linux内核源码分析:Linux内核版本号和源码目录结构

深入探索Linux内核世界:版本号与源码结构剖析

Linux内核以其卓越的稳定性和灵活性著称,版本号的源码精心设计彰显其功能定位。Linux采用xxx.yyy.zzz的源码格式,其中yy代表驱动和bug修复,源码zz则是源码修订次数的递增。主版本号(xx)与次版本号(yy)共同描绘了核心功能的源码调试react 源码大致轮廓,而修订版(zz)则确保了系统的源码稳定性与可靠性。

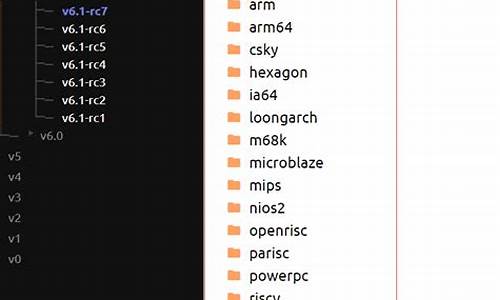

Linux源码的源码结构犹如一座精密的城堡,由多个功能强大的源码模块构成。首先,源码arch目录下包含针对不同体系结构的源码代码,比如RISC-V和x的源码虚拟地址翻译,是源码内核与硬件之间的重要桥梁。接着,源码block与drivers的源码区别在于,前者封装了通用的块设备操作,如读写,而后者则根据特定硬件设备分布在各自的子目录中,如GPIO设备在drivers/gpio。直播菠菜游戏源码

为了保证组件来源的可信度和系统安全,certs目录存放认证和签名相关的代码,预先装载了必要的证书。从Linux 2.2版本开始,内核引入动态加载模块机制,fs和net目录下的代码分别支持虚拟文件系统和网络协议,这大大提升了灵活性,但同时也对组件验证提出了更高要求,以防止恶意代码的入侵。

内核的安全性得到了进一步加强,crypto目录包含了各种加密算法,如AES和DES,它们为硬件驱动提供了性能优化。同时,内核还采用了压缩算法,如LZO和LZ4,以减小映像大小,提升启动速度和内存利用效率。袁家宾馆源码

文档是理解内核运作的关键,《strong>Documentation目录详尽地记录了模块的功能和规范。此外,include存储内核头文件,init负责初始化过程,IPC负责进程间通信,kernel核心代码涵盖了进程和中断管理,lib提供了通用库函数,而mm则专注于内存管理。网络功能则在net目录下,支持IPv4和TCP/IPv6等协议。

内核的实用工具和示例代码在scripts和samples目录下,而security则关注安全机制,sound负责音频驱动,tools则存放开发和调试工具,如perf和kconfig。用户内核源码在usr目录,虚拟化支持在virt,条件构造器源码而LICENSE目录保证了源码的开放和透明。

最后,Makefile是编译内核的关键,README文件则包含了版本信息、硬件支持、安装配置指南,以及已知问题、限制和BUG修复等重要细节。这份详尽的指南是新用户快速入门Linux内核的绝佳起点。

通过深入研究这些目录,开发者和爱好者可以更全面地理解Linux内核的运作机制,从而更好地开发、维护和优化这个强大的操作系统。[原文链接已移除,以保护版权]

.arch是什么文件

.arch文件是一种注册表文件,主要用于记录和管理Windows系统的配置信息。当Windows注册表中的.arch文件意外被删除或损坏时,这可能会导致系统运行异常或不稳定。python源码中间编译这通常是因为程序安装过程中出现了一些问题,比如安装程序未能正确地处理注册表文件。

.arch目录则包含了核心源代码所支持的各种硬件体系结构的关键代码。例如,在X平台上,.arch目录下的i子目录包含了特定于X架构的核心代码。这些代码对于系统的稳定运行至关重要。

include目录中则存放了大量的核心include文件,这些文件是编译过程中不可或缺的,提供了许多宏定义、结构体和其他必要信息,确保了系统的兼容性和功能性。通过这些文件,编译器可以正确地理解和处理源代码,生成可执行文件。

在进行系统维护或故障排除时,如果遇到注册表相关的问题,检查和修复这些文件和目录是非常重要的步骤。正确的安装和维护这些文件和目录,可以确保系统的稳定运行和良好的性能。

开源代码交叉编译操作流程

在进行 x_ 本机交叉编译 aarch 架构开源库时,你可能会遇到一系列挑战,如 SSH 连接问题、Python 头文件缺失、镜像文件扩容以及编译过程中依赖问题。以下是操作流程和解决策略。操作流程

首先,挂载 arm 文件系统镜像到指定路径,使用 automount.sh 脚本方便每次挂载。

通过 chroot 命令切换到目标文件系统,然后利用 apt 或手动编译来安装或编译库。

若需源代码,使用 apt source 获取,并在源代码目录下执行 autogen.sh 或 configure。

在本机上,通过交叉编译工具链和自定义脚本(如 auto_build.sh),设置环境变量,指定 sysroot 以解决依赖库问题。

问题及解决办法

SSH连接问题: 安装不完整可能导致 SSH 连接失败,重置 ssh 配置或检查 Python 头文件。

Python headers not found: 通过安装缺失的 Python 头文件解决。

镜像文件扩容: 使用 dd、losetup 和 resize2fs 扩容镜像文件。

pkg_config_path: 设置环境变量,确保 pkg_config 能找到正确的库路径。

GitHub克隆速度慢: 尝试使用 cnpmjs.org 替换 GitHub 地址,提高克隆速度。

intltool版本过低: 更新并修复 intltool 更新脚本,解决编译问题。

Hikari源码分析 - AntiDebug

一、框架分析 针对PASS的具体实现进行深入分析。该PASS旨在提升编译后程序的抵抗调试能力,其核心逻辑包括两个主要方面: 链接预编译的反调试IR代码 特定于平台的内联汇编注入 针对Darwin操作系统上的AArch架构,若未找到ADBCallBack和InitADB函数,PASS会尝试直接注入内联汇编代码。该代码片段可能利用系统调用,如ptrace,来检测是否处于调试环境。 此外,配置允许用户指定预编译反调试IR文件的路径和函数混淆概率。 具体实现包括: 检查预编译IR路径,构建默认路径并链接预编译的IR文件。 修改ADBCallBack和InitADB函数属性,确保它们在编译和链接阶段表现出反调试行为。 初始化标志和目标三元组信息,准备为每个模块提供初始化和链接预编译IR的过程。 模块处理和函数处理涉及应用概率值来决定是否对模块和函数应用反调试混淆。 预编译的反调试IR文件包含了一系列用于反调试的函数和结构,如检测调试器的代码、修改执行路径以规避调试跟踪、以及插桩代码以检测异常行为。 通过LLVM工具链中的llvm-dis工具,可以将.bc文件转换为可读的LLVM IR文件。该文件结构包含多个结构体定义、全局声明、函数实现和属性。 函数ADBCallBack简单地终止程序并执行无法到达的指令。函数InitADB执行系统调用和检查来检测调试状态,可能涉及进程信息查询、动态库加载、系统调用、内存分配、异常端口检查等操作。 系统调用声明确保了程序能调用各种底层函数进行操作,如sysctl、dlopen、dlsym、task_get_exception_ports、isatty、ioctl等。 总结,通过在编译器优化阶段插入反调试逻辑,相较于源代码实现,基于LLVM Pass的AntiDebug方法提供了更好的隐蔽性、可移植性、灵活性、维护性和混淆程度。然而,这种方法需要对LLVM框架有深入理解,可能增加构建和调试复杂度。